Zwykłe zakupy. Niezwykły efekt.

Wystaw opinię o produkcie

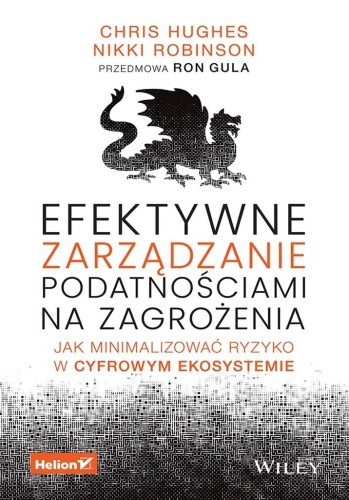

Efektywne zarządzanie podatnościami na zagrożenia

Kod kreskowy: 9788328921603

Zapytaj o produkt

Administratorem danych osobowych jest XYZ PROSTA SPÓŁKA AKCYJNA. Przetwarzamy je w celu przesłania odpowiedzi na zapytanie. Więcej informacji dotyczących przetwarzania danych osobowych znajduje się w polityce prywatności.

Udostępnianie karty produktu

Cechy produktu

- Autor Chris Hughes, Nikki Robinson

- Wydawnictwo/Producent Helion

- Rok wydania 2025

- Data premiery 2025-06-24

- Strony 224

- Format 236x170 mm

- Oprawa broszurowa

- GPSR: Producent HELION S.A.

- GPSR: Kontakt HELION S.A. Kościuszki 1C, 44-100 Gliwice, Polska Tel: (32) 230-98-63 Email: gpsr@grupahelion.pl

Opis

Musisz sobie uświadomić, że korzystanie z systemów opartych na chmurze wiąże się z cyberzagrożeniami - podobnie jak w przypadku tradycyjnej infrastruktury. Musisz się dobrze orientować w złożoności swojego systemu i w powiązaniach poszczególnych elementów. Dopiero na tej podstawie możesz planować i ustalać priorytety we własnym programie zarządzania ryzykiem, uwzględniając przy tym wiele innych zagadnień. W tej praktycznej książce znajdziesz opis kompleksowych praktyk, dzięki którym współczesne organizacje utrzymujące złożone ekosystemy oprogramowania mogą skutecznie identyfikować podatności, zarządzać nimi i ograniczać ryzyko wystąpienia poważnych naruszeń bezpieczeństwa. Dowiesz się, dlaczego nie wystarczy po prostu "użyć łatki", aby naprawić znane luki w oprogramowaniu. Poznasz zasady profesjonalnego zarządzania podatnościami uwzględniające monitorowanie systemów i baz danych podatności. Przekonasz się, jak ważne są czynnik ludzki i identyfikacja czynników psychologicznych, które podczas interakcji użytkownika z oprogramowaniem przyczyniają się do powstawania podatności. W miarę lektury książki przyswoisz wydajne i skuteczne strategie, dzięki którym zapewnisz swojej organizacji wysoki poziom cyberbezpieczeństwa. Najciekawsze zagadnienia: zarządzanie złożonymi środowiskami poprawki do oprogramowania i bezpieczna konfiguracja ocena podatności i łączenie ich w łańcuch czynnik ludzki w zarządzaniu podatnościami oprogramowanie bezpieczne już na etapie projektu budowa dojrzałego modelu zarządzania podatnościami Sprawdź, jak w erze chmury zarządzać ryzykiem informatycznym!