Zwykłe zakupy. Niezwykły efekt.

Wystaw opinię o produkcie

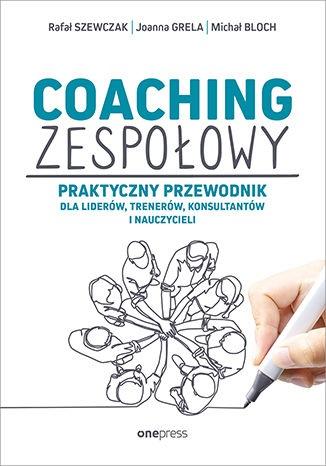

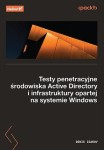

Testy penetracyjne środowiska Active Directory...

Kod kreskowy: 9788328922273

Zapytaj o produkt

Administratorem danych osobowych jest XYZ PROSTA SPÓŁKA AKCYJNA. Przetwarzamy je w celu przesłania odpowiedzi na zapytanie. Więcej informacji dotyczących przetwarzania danych osobowych znajduje się w polityce prywatności.

Udostępnianie karty produktu

Cechy produktu

- Autor Denis Isakov

- Wydawnictwo/Producent Helion

- ISBN 9788328922273

- Rok wydania 2025

- Strony 0

- Format 235x166 mm

- Oprawa broszurowa

- Informacje o wydaniu Format: 235x166 mm

- GPSR: Producent HELION S.A.

- GPSR: Kontakt HELION S.A. Kościuszki 1C, 44-100 Gliwice, Polska Tel: (32) 230-98-63 Email: gpsr@grupahelion.pl

Opis

Cyberprzestępczość to obecnie wielki biznes i wielka polityka. Zaangażowane podmioty nieustannie dążą do doskonalenia technik ataków. Cyberprzestępcy dysponują własną metodologią, narzędziami i wykwalifikowanym personelem. Aby obronić się przed nimi, musisz zrozumieć, w jaki sposób atakują, a potem dobrze poznać ich taktyki i techniki.

W trakcie lektury tej książki przygotujesz własne laboratorium, a następnie przeanalizujesz każdy etap zabójczego łańcucha ataków i zastosujesz nową wiedzę w praktyce. Dowiesz się, jak ominąć wbudowane mechanizmy bezpieczeństwa, między innymi AMSI, AppLocker i Sysmon, przeprowadzać działania rozpoznawcze i wykrywające w środowisku domeny, a także zbierać dane uwierzytelniające w całej domenie. Przeczytasz również, jak poruszać się ruchem bocznym, aby wtopić się w ruch środowiska i pozostać niewykrytym przez radary obrońców, a ponadto jak eskalować uprawnienia wewnątrz domeny i w całym lesie domen czy osiągać stan przetrwania na poziomie domeny i w kontrolerze domeny. W efekcie nauczysz się przeprowadzać ocenę bezpieczeństwa różnych produktów i usług Microsoftu, takich jak Exchange Server, SQL Server i SCCM.

Ciekawsze zagadnienia:

techniki atakowania usług: Active Directory, Exchange Server, WSUS, SCCM, AD CS i SQL Server

skuteczne unikanie wykrycia w środowisku

ofensywne bezpieczeństwo operacyjne (OpSec)

sposoby naprawy błędnych konfiguracji

przygotowanie rzeczywistych scenariuszy

Testuj granice odporności swojej infrastruktury!